Risiken des iOS-Standortmodifizierers: Warum Hardware-Spoofing sicherer ist

Verstehen Sie die Risiken des iOS-Standortmodifizierers für Liefer-Apps. QPin ändert den iPhone-Systemstandort per Hardware für konforme Tests und QS-Workflows.

iOS-Standortmodifizierer und Liefer-Apps: Risiken, Grenzen und konforme Nutzung

Kurzantwort: iOS-Standortmodifizierer für Liefer-Apps sollten als Thema GPS-Genauigkeit, Risiko und Compliance behandelt werden. QPin kann den iPhone-Systemstandort ändern.

Das Risiko kommt aus dem Workflow, nicht nur aus der Koordinate

Compliance-Hinweis

QPin ist nicht mit Lieferplattformen verbunden.

Risiko hängt von der Funktionsweise des Modifizierers ab

Risiko-Audit-Checkliste

Plattformspezifische Risiken

Häufige Ursachen

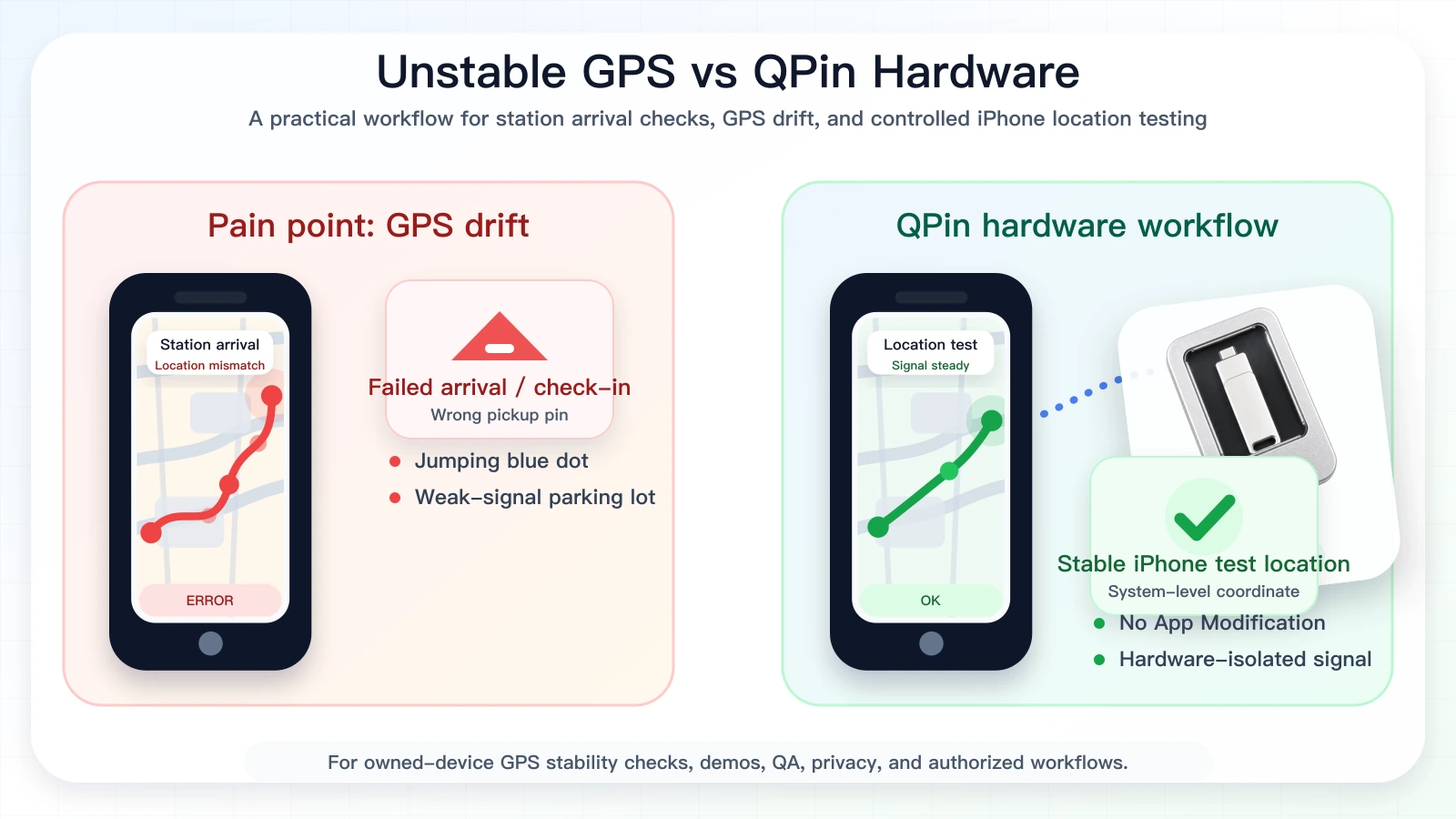

Sichererer Workflow mit QPin

- Bestätigen in Apple Maps und anderer App.

- Prüfen.

- Dokumentieren.

- QPin Desktop oder Leitfaden.

- Handbuch.

- Auf echtes GPS zurücksetzen.

FAQ

Ist der iOS-Standortmodifizierer sicher?

Hängt vom Anwendungsfall ab.

Kann QPin einen Teststandort akzeptieren lassen?

Nein.

Was tun wenn App falsch liegt?

Einstellungen prüfen, vergleichen, aktualisieren, Screenshots.

Wann QPin?

Von QPin Produkte oder GPS-Hub.

Verwandte Leitfäden

- Bestes GPS-Stabilitätstool

- QPin Desktop

- macOS/Windows-Leitfaden

- Android-Leitfaden

- QPin-Handbuch

- iPhone GPS-Drift-Korrekturen

FAQ

Can QPin replace platform rules or delivery app checks?

No. QPin is not a platform-override tool and should not be used to misrepresent location or evade platform rules. It is designed for owned-device testing, GPS stability checks, demos, privacy, QA, and authorized workflows.

Why does delivery apps show the wrong location on iPhone?

Common causes include weak GNSS signal, indoor pickup areas, stale Wi-Fi or cell assistance data, disabled Precise Location, map pin errors, VPN or network mismatches, and app-side risk controls.

What is a safer way to test iPhone location behavior?

Use a phone you own, test only where you are allowed, record before-and-after evidence, compare Apple Maps with the target app, and avoid live workflows that depend on truthful physical presence.

Does Precise Location fix every delivery app GPS issue?

No. Precise Location is important, but delivery apps may also use map data, account state, network signals, sensor movement, geofences, and policy checks.